- Autor Abigail Brown brown@technologyhumans.com.

- Public 2023-12-17 06:57.

- Ostatnio zmodyfikowany 2025-01-24 12:20.

Co warto wiedzieć

- Sprawdź krótkie linki za pomocą usługi rozszerzania linków, takiej jak ChecShortURL lub wtyczki przeglądarki, aby pokazać miejsce docelowe linku.

- Zweryfikuj e-maile, które otrzymasz od swojego banku lub innej instytucji finansowej, kontaktując się z nimi bezpośrednio. Nie klikaj żadnych linków w wiadomości e-mail.

- Odkoduj linki z dziwnymi ciągami znaków za pomocą narzędzia do dekodowania adresu URL, takiego jak URL Decoder, aby zobaczyć prawdziwe miejsce docelowe.

Ten artykuł wyjaśnia, jak przetestować podejrzany link bez klikania go. Koncentruje się na rozwijaniu krótkich linków, weryfikacji niechcianych wiadomości e-mail i dekodowaniu linków z dziwnymi ciągami znaków. Zawiera informacje o ogólnych wskazówkach dotyczących bezpieczeństwa, aby uniknąć podejrzanych linków za pomocą skanerów łączy i oprogramowania chroniącego przed złośliwym oprogramowaniem lub wirusami.

Sprawdź krótkie linki

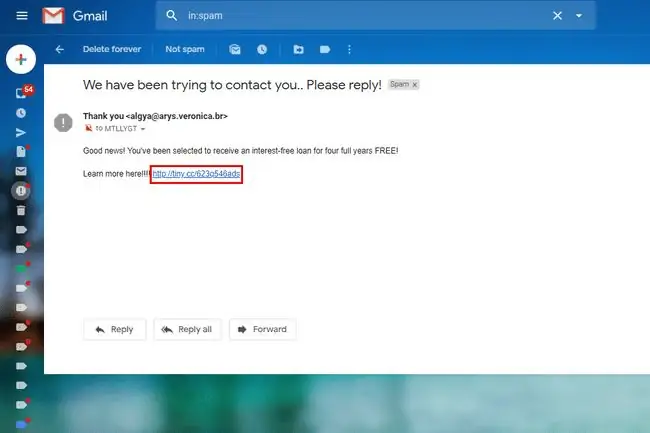

Jedną wskazówką, że Twój link może być niebezpieczny, jest to, że adres URL wydaje się zbyt krótki. Chociaż usługi skracania łączy, takie jak Bitly, są popularnymi i powszechnymi narzędziami do tworzenia krótszych łączy, dystrybutorzy złośliwego oprogramowania i phisherzy używają skracania łączy, aby ukryć prawdziwe miejsca docelowe swoich łączy.

Nie możesz stwierdzić, czy krótki link jest niebezpieczny, patrząc na niego. Użyj usługi rozszerzania linków, takiej jak ChecShortURL, aby ujawnić prawdziwe zamierzone miejsce docelowe krótkiego linku. (Odwiedź witrynę ChecShortURL, aby uzyskać więcej informacji). Niektóre witryny rozszerzające łącza informują nawet, czy łącze znajduje się na liście znanych „złych witryn”. Inną opcją jest załadowanie wtyczki przeglądarki, która pokaże miejsce docelowe krótkiego linku, jeśli klikniesz go prawym przyciskiem myszy.

Jeśli masz do czynienia z osadzonym linkiem, nie możesz automatycznie zobaczyć adresu URL. Najedź kursorem na link, aby odsłonić adres URL bez klikania go i uzyskiwania dostępu do jego witryny docelowej.

Weryfikuj linki w niechcianych wiadomościach e-mail

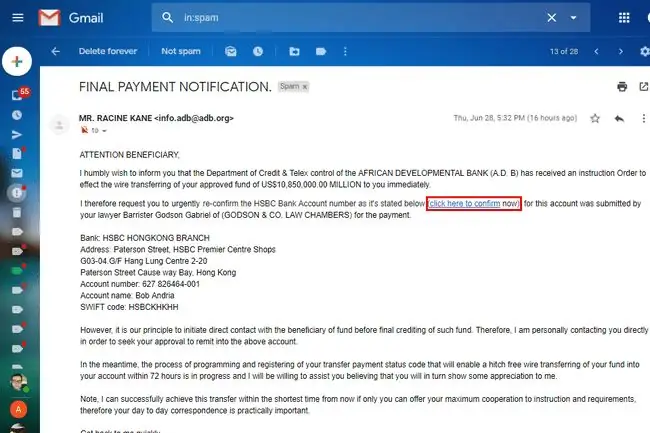

Częstym sposobem phishingu jest wysyłanie wiadomości e-mail, która wygląda, jakby pochodziła z Twojego banku. Te e-maile zwykle instruują ofiary, aby „zweryfikowały Twoje informacje”, klikając łącze, rzekomo w celu przejścia na stronę banku.

Jeśli otrzymałeś niechcianą wiadomość e-mail, która rzekomo pochodzi z Twojego banku, prosząc Cię o kliknięcie łącza, prawdopodobnie jesteś celem ataku phishingowego.

Nawet jeśli link do Twojego banku wygląda na wiarygodny, nie klikaj go. Odwiedź witrynę swojego banku za pomocą przeglądarki internetowej, wprowadzając jej adres lub otwierając zakładkę. Ta rada odnosi się również do niechcianych SMS-ów z Twojego „banku”.

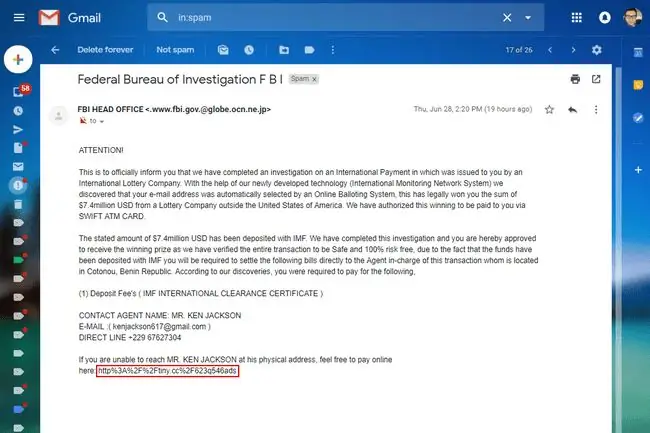

Uważaj na linki z dziwnymi ciągami znaków

Niektórzy dystrybutorzy złośliwego oprogramowania ukrywają miejsce docelowe złośliwego oprogramowania lub witryn phishingowych, używając tak zwanego kodowania adresów URL. Na przykład przy kodowaniu adresu URL litera A jest tłumaczona na %41.

Korzystając z kodowania, dystrybutorzy złośliwego oprogramowania mogą maskować miejsca docelowe, polecenia i inne nieprzyjemne rzeczy w linku, aby nie można było go odczytać. Użyj narzędzia do dekodowania adresu URL, takiego jak URL Decoder, aby ustalić dokładną lokalizację adresu URL. (Odwiedź witrynę dekodera adresów URL, aby uzyskać więcej informacji.)

Ogólne wskazówki dotyczące bezpieczeństwa linków

Skanuj łącze za pomocą skanera łączy

Skanery linków to witryny internetowe i wtyczki, które umożliwiają wprowadzenie adresu URL podejrzanego linku i sprawdzenie go pod kątem bezpieczeństwa. Odwiedź witrynę Norton SafeWeb, witrynę URLVoid i witrynę ScanURL, aby dowiedzieć się o możliwościach sprawdzania bezpieczeństwa łączy tych produktów. Indeksują zdalne miejsce docelowe, a następnie zgłaszają, co zostało znalezione, dzięki czemu nigdy nie będziesz musiał ładować witryny na własnym komputerze.

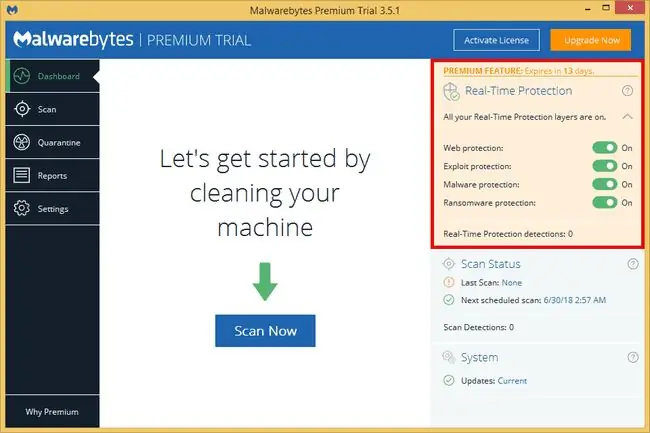

Włącz skanowanie w czasie rzeczywistym lub aktywne w oprogramowaniu chroniącym przed złośliwym oprogramowaniem

Skorzystaj z dowolnych opcji skanowania aktywnego lub w czasie rzeczywistym udostępnianych przez oprogramowanie chroniące przed złośliwym oprogramowaniem. Te opcje mogą zużywać więcej zasobów systemowych, ale lepiej jest złapać złośliwe oprogramowanie, gdy próbuje dostać się do systemu, a nie po tym, jak komputer został już zainfekowany.

Aktualizuj oprogramowanie antywirusowe i antywirusowe

Jeśli Twoje oprogramowanie antywirusowe lub antywirusowe nie ma dostępu do najnowszych definicji wirusów, nie może wychwycić najnowszych zagrożeń na wolności, które mogą zainfekować Twój komputer. Upewnij się, że oprogramowanie jest regularnie aktualizowane i sprawdź datę ostatniej aktualizacji, aby upewnić się, że aktualizacje faktycznie mają miejsce.

Rozważ dodanie skanera złośliwego oprogramowania drugiej opinii

Skaner złośliwego oprogramowania na podstawie drugiej opinii może zaoferować drugą linię obrony, jeśli podstawowy program antywirusowy nie wykryje zagrożenia. Niektóre doskonałe skanery drugiej opinii, takie jak Malwarebytes i Hitman Pro, mogą zrobić prawdziwą różnicę.

FAQ

Co mam zrobić, jeśli kliknę link do phishingu?

Jeśli kliknąłeś podejrzany link, natychmiast odłącz urządzenie od Internetu. Utwórz kopię zapasową urządzenia, przeskanuj je w poszukiwaniu złośliwego oprogramowania i zmień dane logowania do aplikacji, z której kliknięto link.

Co mam zrobić, jeśli kliknę łącze do phishingu w systemie Android?

Jeśli kliknąłeś link phishingowy i zauważysz powolną aktywność lub zobaczysz nowe aplikacje, których nie zainstalowałeś, przejdź do Ustawienia > Aplikacje> Zarządzaj aplikacjami i znajdź aplikacje, które zużywają więcej danych niż oczekiwano. Wyczyść pamięć podręczną podejrzanej aplikacji i odinstaluj ją.

Co powinienem zrobić, jeśli kliknę łącze do phishingu na moim iPhonie?

Jeśli kliknąłeś łącze phishingowe na swoim iPhonie, nie wprowadzaj żadnych informacji. Natychmiast odłącz się od internetu. Zanotuj docelowe konto i zmień jego hasło. Dzięki wbudowanym zabezpieczeniom Apple Twoje dane są prawdopodobnie bezpieczne, chyba że wejdziesz w interakcję z podejrzaną witryną lub aplikacją.